LecPac-Consulting, hébergeur certifié HDS, vous accompagne dans votre projet d’hébergement de données de santé, de la mise en oeuvre à l’infogérance de votre infrastructure cloud

Hébergez vous de la données de santé ?

Les données de santé regroupent divers types d’informations cruciales telles que les données administratives d’un patient, les résultats d’examens médicaux, ainsi que les croisements de données collectées par des objets connectés.

La CNIL indique que elle ne considère pas automatiquement un simple nombre de pas enregistré sur une application de podomètre ou une montre connectée comme une donnée de santé, sauf si elles combinent avec d’autres données comme le poids ou le rythme cardiaque. En revanche, elle qualifie de données de santé des données isolées comme un poids élevé si elles révèlent des informations médicales, notamment l’obésité.

Critères de choix d’un hébergement HDS pour la sécurité de vos données de santé

Confier vos données de santé à un hébergeur HDS (Hébergeur de Données de Santé) nécessite une attention particulière pour sélectionner le bon partenaire. Voici les points essentiels à considérer pour faire un choix éclairé.

Comprendre la Certification HDS

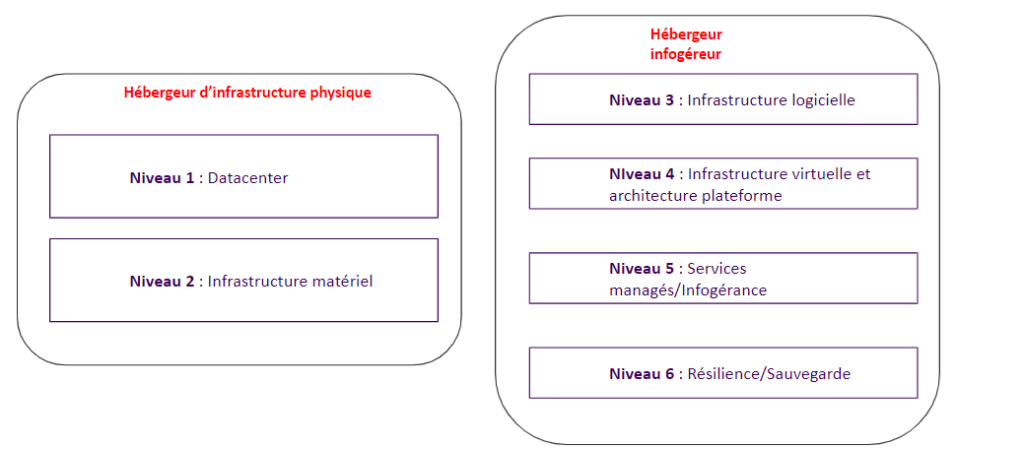

La certification HDS se décline en six activités distinctes, couvrant divers aspects de l’hébergement des données de santé. Un hébergeur peut être certifié pour une ou plusieurs de ces activités selon ses services.

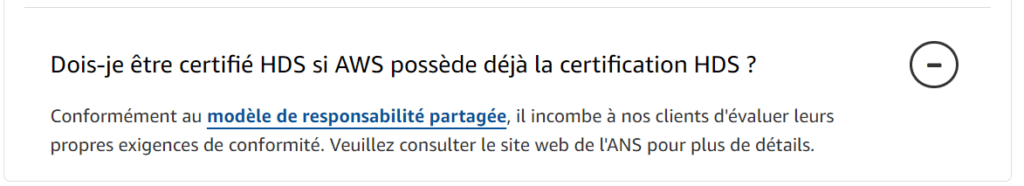

Lorsque vous choisissez de déployer votre infrastructure chez un fournisseur cloud tel qu’AWS, Google Cloud, Azure, etc., il est crucial de comprendre que vous partagez la responsabilité en matière de conformité HDS.

En résumé : le fournisseur cloud sécurise les services qu’il fournit. En tant qu’utilisateur, vous êtes responsable de l’utilisation de ces services, des applications que vous déployez, du traitement des données, ainsi que des flux d’échange d’informations. Bien que le fournisseur cloud puisse assurer une partie de la conformité HDS pour ses services, vous devez vérifier que chaque composant de votre infrastructure respecte les normes légales et réglementaires.

Il est essentiel de sélectionner des solutions certifiées HDS pour toutes les couches nécessaires de votre architecture afin d’assurer la sécurité et la conformité HDS.

Vérifier la Couverture de la Certification de l’hébergement HDS

Assurez-vous que l’hébergeur dispose de la certification HDS pour toutes les couches nécessaires à la gestion de vos données de santé, notamment les couches 4, 5 et 6, qui concernent l’infogérance des infrastructures virtuelles, l’exploitation et l’administration des applications, ainsi que la sauvegarde des données. Si toutes les couches ne sont pas couvertes, il faut s’assurer que les sous-traitants sont également certifiés HDS.

Par exemple, LecPac Consulting est certifié sur tous les niveaux grâce à son partenariat avec OVHcloud, qui couvre les niveaux 1, 2, 3, 4, et 6, tandis que Lecpac complète la chaîne avec le niveau 5.

Importance de la Transparence de l’hébergeur HDS

L’hébergeur doit fournir une documentation détaillée sur sa certification HDS, spécifiant clairement les services et les niveaux de certification couverts. Cette information doit être facilement accessible et vérifiable pour garantir la conformité.

Lecpac Consulting, par exemple, partage ses politiques, telles que le plan d’assurance sécurité, et fournit une documentation complète de l’infrastructure HDS. Cela inclut un DAT, le plan de reprise d’activité, des matrices de gestion des accès, le plan d’adressage réseau, et un inventaire des actifs comprenant les serveurs, les applications et les clés de chiffrement.

Expertise et Sécurité du prestataire HDS

Il est important de vérifier les références et l’expérience de l’hébergeur dans la gestion des données de santé, en s’assurant qu’il met en place des mesures de sécurité robustes comme le chiffrement des données et des contrôles d’accès stricts, ainsi que des audits réguliers de sécurité.

Chez Lecpac Consulting, la cybersécurité est au cœur de notre approche. Nous intégrons une veille proactive pour suivre les meilleures pratiques et les avancées technologiques, assurant ainsi des solutions sécurisées et conformes aux normes. En tant qu’experts en sécurité, nous proposons des services complets : des évaluations de sécurité approfondies grâce à nos profils techniques spécialisés en pentest, ainsi que du conseil en sécurité de développement pour renforcer la protection des systèmes et des applications.

Gestion des Sous-Traitants

Si l’hébergeur utilise des sous-traitants, ceux-ci doivent également posséder la certification HDS pour les activités qu’ils réalisent. Les clauses contractuelles doivent préciser que la sous-traitance respecte les normes HDS, et des audits réguliers doivent être planifiés pour vérifier cette conformité.

Le constat est que passer par des grands fournisseurs comme AWS, OVH, ou Google ne suffit pas, car leurs services certifiés couvrent généralement tous les niveaux à l’exception du niveau 5, qui correspond à l’infogérance. Lecpac Consulting est certifié hébergeur de données de santé pour les activités 1, 2, 3, 4, 5 et 6. Nous nous appuyons sur des partenaires tels qu’OVH pour les domaines 1, 2, 3, 4 et 6.

Nous allons désormais examiner en détail les mesures que nous mettons en œuvre pour couvrir le niveau 5.

Détail de l’Infogérance HDS : Comment Lecpac Consulting Couvre le Niveau 5

Chez Lecpac Consulting, nous nous engageons à garantir la sécurité et la conformité des données de santé, en particulier pour le niveau 5 de l’hébergement HDS, qui concerne l’exploitation et l’administration des applications. Nos mesures de sécurité avancées et nos infrastructures robustes assurent une protection optimale des données.

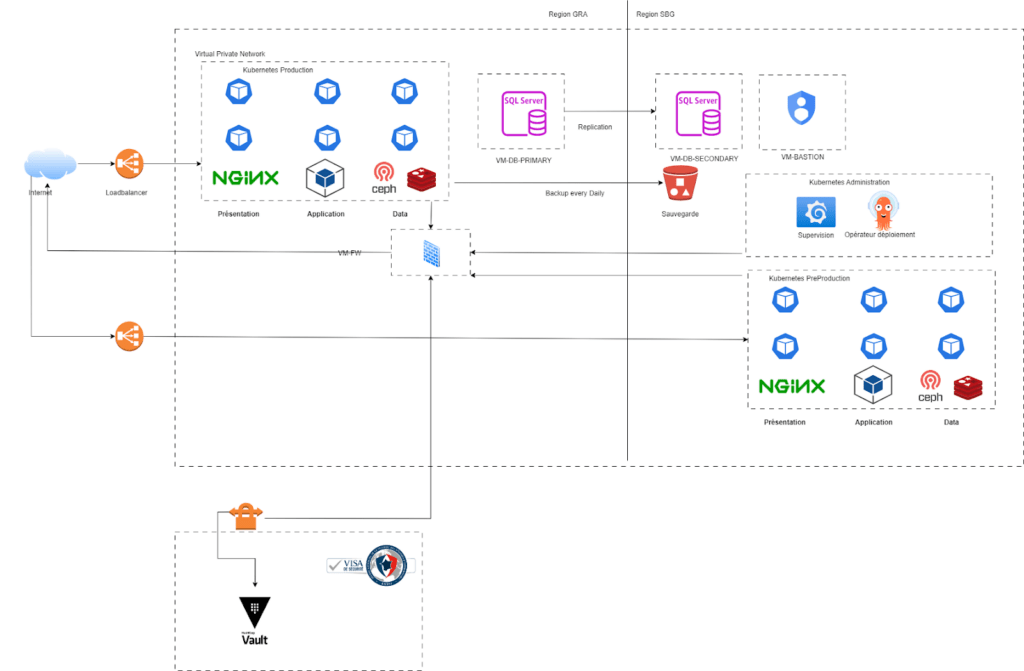

Architectures Haute Disponibilité d’un hébergement HDS

Nous utilisons Kubernetes pour déployer des architectures haute disponibilité dédiées. Cela garantit que les applications de santé sont toujours disponibles et performantes, même en cas de défaillance d’un serveur.

Nous isolons les environnements de test et de production pour éviter toute interaction indésirable. Cela permet de tester les mises à jour et les nouvelles fonctionnalités en toute sécurité avant de les déployer en production.

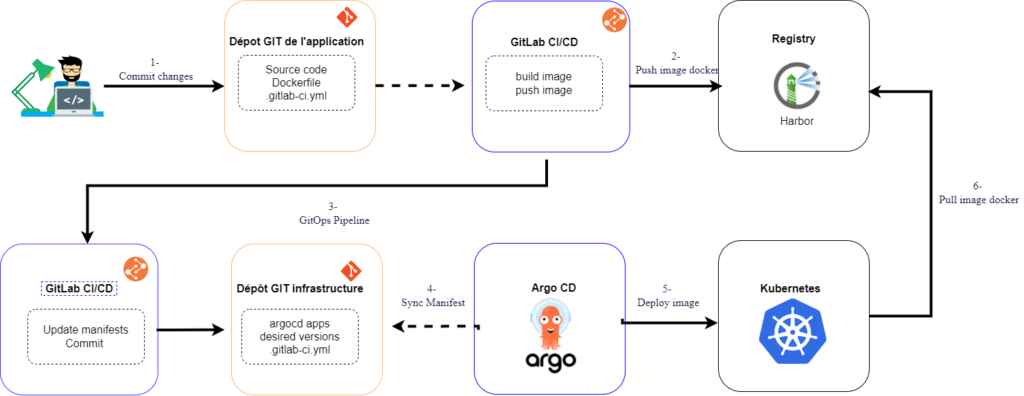

Infrastructure en As Code et Approche GitOps

Le déploiement d’infrastructures en tant que code avec Terraform, Ansible, et ArgoCD rend le Plan de Reprise d’Activité (PRA) plus efficace et rapide. Cette approche permet une gestion plus agile et automatisée des infrastructures, réduisant ainsi le temps d’intervention en cas d’incident. De plus, nous adoptons une approche GitOps pour laisser de l’autonomie au déploiement, assurant ainsi une traçabilité sur les changements et une réversibilité.

Cela signifie que nous versionnons toutes les modifications de l’infrastructure et les rendons auditables, facilitant ainsi les déploiements et les reprises d’activité.

Gestion des Accès Centralisée

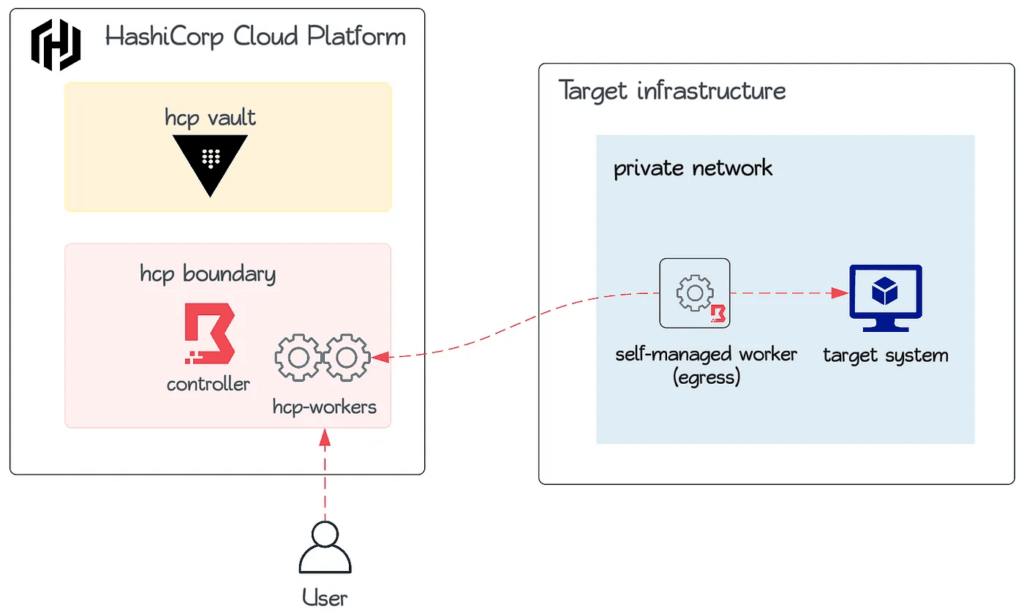

Nous centralisons la gestion des accès grâce à l’utilisation du bastion Boundary. Cela nous permet de contrôler et de sécuriser efficacement l’accès aux systèmes et aux données, en garantissant que seules les personnes autorisées peuvent accéder aux ressources critiques.

Gestion des flux réseaux

Pour sécuriser vos données, nous utilisons un pare-feu appliance (VM) pour filtrer les flux entrants et sortants. Le pare-feu bloque les accès non autorisés et permet uniquement le trafic légitime. En parallèle, notre proxy HTTP sécurise vos communications web en filtrant le contenu indésirable et bloquant les sites malveillants. Ces mesures strictes d’accès à Internet protègent efficacement vos systèmes contre les menaces en ligne et réduisent les risques de fuite de données.

Gestion des mises à jour et des vulnérabilités

Nous maintenons un haut niveau de protection grâce à des mises à jour automatiques de sécurité, assurant que nos systèmes restent constamment à jour avec les dernières corrections et améliorations de sécurité.

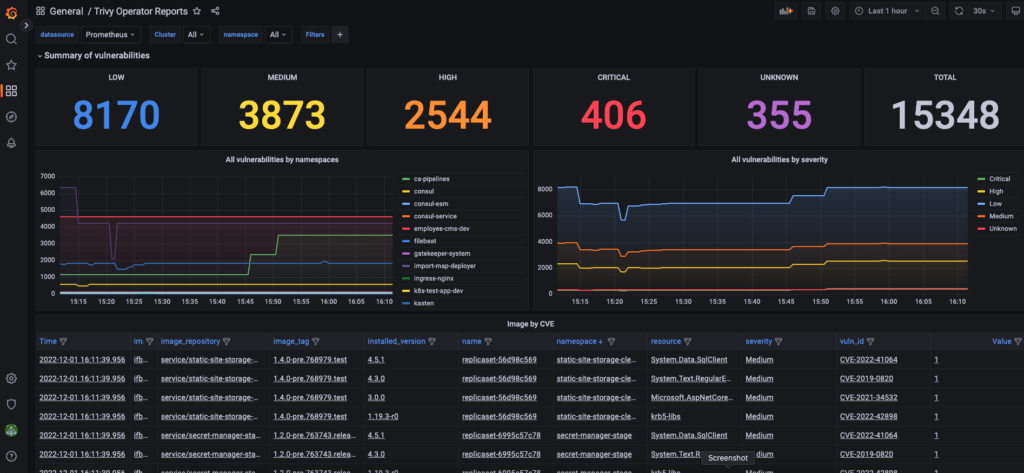

Pour renforcer cette approche, nous utilisons activement des outils de détection de vulnérabilités pour identifier les failles potentielles et appliquer rapidement les correctifs nécessaires. En particulier, nous utilisons la solution Trivy pour scanner tous les conteneurs dans Kubernetes, garantissant ainsi la sécurité de notre infrastructure de conteneurs.

Solutions Anti-Malware

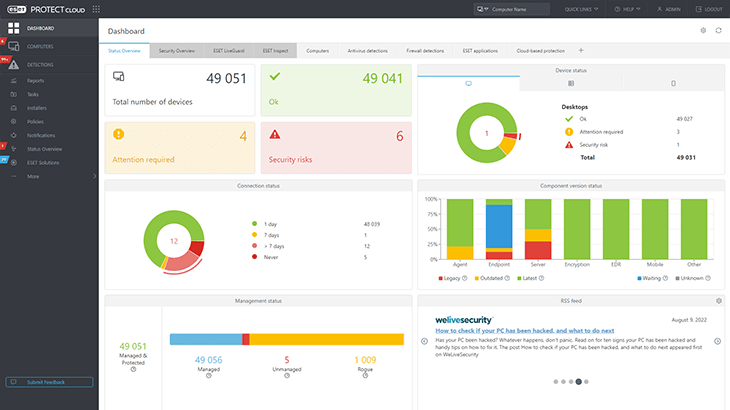

Nous mettons en œuvre des solutions anti-malware telles que ESET pour protéger les systèmes contre les menaces. Ces solutions détectent et neutralisent les logiciels malveillants avant qu’ils ne puissent causer des dommages.

Centralisation des Logs avec SIEM

L’utilisation de la stack ELK (Elasticsearch, Logstash, Kibana) pour centraliser et analyser les logs permet une surveillance continue et une détection rapide des incidents de sécurité. Cette approche améliore la visibilité sur les activités du système et facilite la réponse aux incidents.

Chez Lecpac Consulting, nous intégrons ces mesures de sécurité avancées pour garantir la protection et la conformité HDS.

Notre engagement envers la cybersécurité et notre expertise technique nous permettent de fournir des services de haute qualité qui répondent aux exigences les plus strictes.

Contactez-nous dès aujourd’hui pour discuter de vos besoins et découvrir comment nous pouvons vous aider à sécuriser vos données de santé.

Contactez-nous dès aujourd’hui pour en savoir plus !