LecPac-Consulting vous accompagne dans votre démarche pour sécuriser vos infrastructures Kubernetes.

Au cœur de notre métier d’infogérance, la sécurisation des infrastructures cloud de nos clients, notamment les Hébergements de Données de Santé (HDS), est une priorité absolue. C’est pourquoi nous avons adopté le bastion HashiCorp Boundary comme solution pour répondre à nos enjeux de sécurité.

Un bastion simplifie la création de accès entre les utilisateurs et les services que l’on propose à nos clients, offrant une granularité fine en limitant précisément l’accès aux ressources requises. Nous avons opté pour HashiCorp Boundary car cette solution permet une configuration précise des autorisations, déterminant quels utilisateurs peuvent accéder à quelles ressources spécifiques. De plus, elle est capable de gérer plusieurs organisations et projets simultanément, offrant ainsi une flexibilité accrue dans la gestion des accès.

Cette solution joue un donc rôle essentiel dans notre stratégie de sécurité, en facilitant la gestion des accès de nos clients répartis dans plusieurs projets cloud. Elle nous permet de répondre aux exigences strictes de sécurité telles que celles définies dans la norme ISO 27001 et la norme HDS, garantissant ainsi à nos clients une gestion des accès conforme et sécurisée.

Fonctionnement de boundary

HashiCorp Boundary est une solution permettant de gestion d’accès de type bastion, les utilisateurs peuvent accéder en toute sécurité aux ressources de l’infrastructure qui leur sont attribuées en utilisant les informations d’identification associées à un fournisseur d’identité existant (Okta, Saml , Active Directory, etc.).

Nos administrateurs peuvent contrôler et attribuer précisément les ressources auxquelles nos clients sont autorisés à accéder, en utilisant des contrôles d’accès basés sur les rôles (RBAC).

Boundary peut gérer toutes les connexions TCP (comme SSH, RDP, bases de données, etc.), mais aussi dans la gestion des accès de vos clusters Kubernetes.

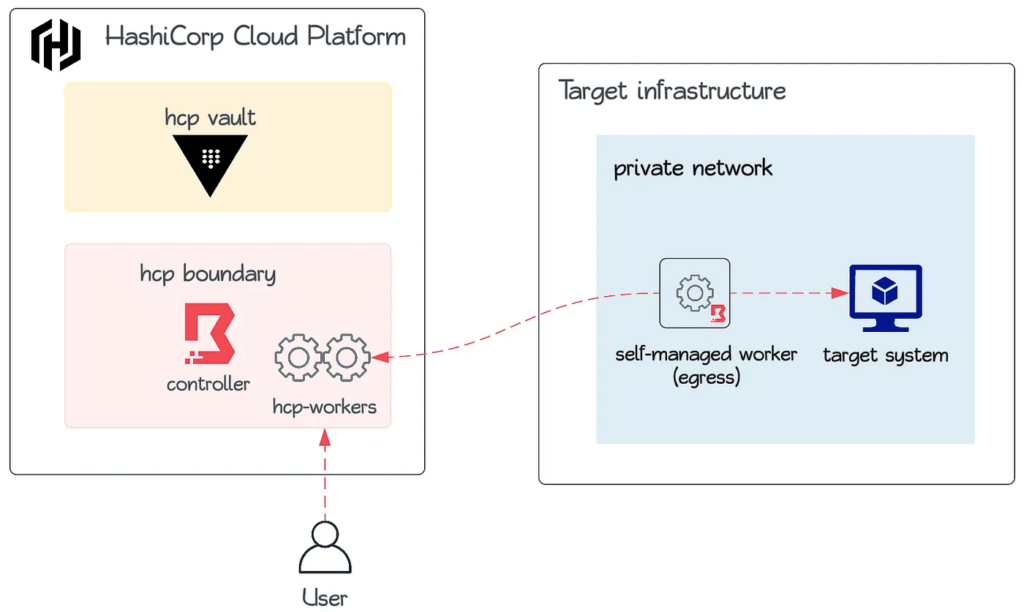

Architecture distribuée de Boundary : Contrôleur et Workers

Pour mieux comprendre le fonctionnement de Boundary, nous vous présentons ses composants. La force de cette solution réside dans son architecture distribuée.

Le contrôleur : Boundary Controller est déployé dans une infrastructure distincte des workers. Il joue un rôle central sécurisé dans la gestion des utilisateurs, des politiques d’accès, des groupes d’hôtes et des cibles.

Les workers : Ce sont les points de terminaison qui communiquent avec les serveurs cibles. Ils assurent une connexion sécurisée entre le poste de travail de l’utilisateur et ces serveurs spécifiques, en gérant les sessions et en garantissant la sécurité des échanges.

Une fois authentifié sur le contrôleur, l’utilisateur peut choisir une cible comme une connexion SSH ou Kubernetes. Le contrôleur établit un canal sécurisé en échangeant un token avec le worker pour valider la connexion vers le serveur cible.

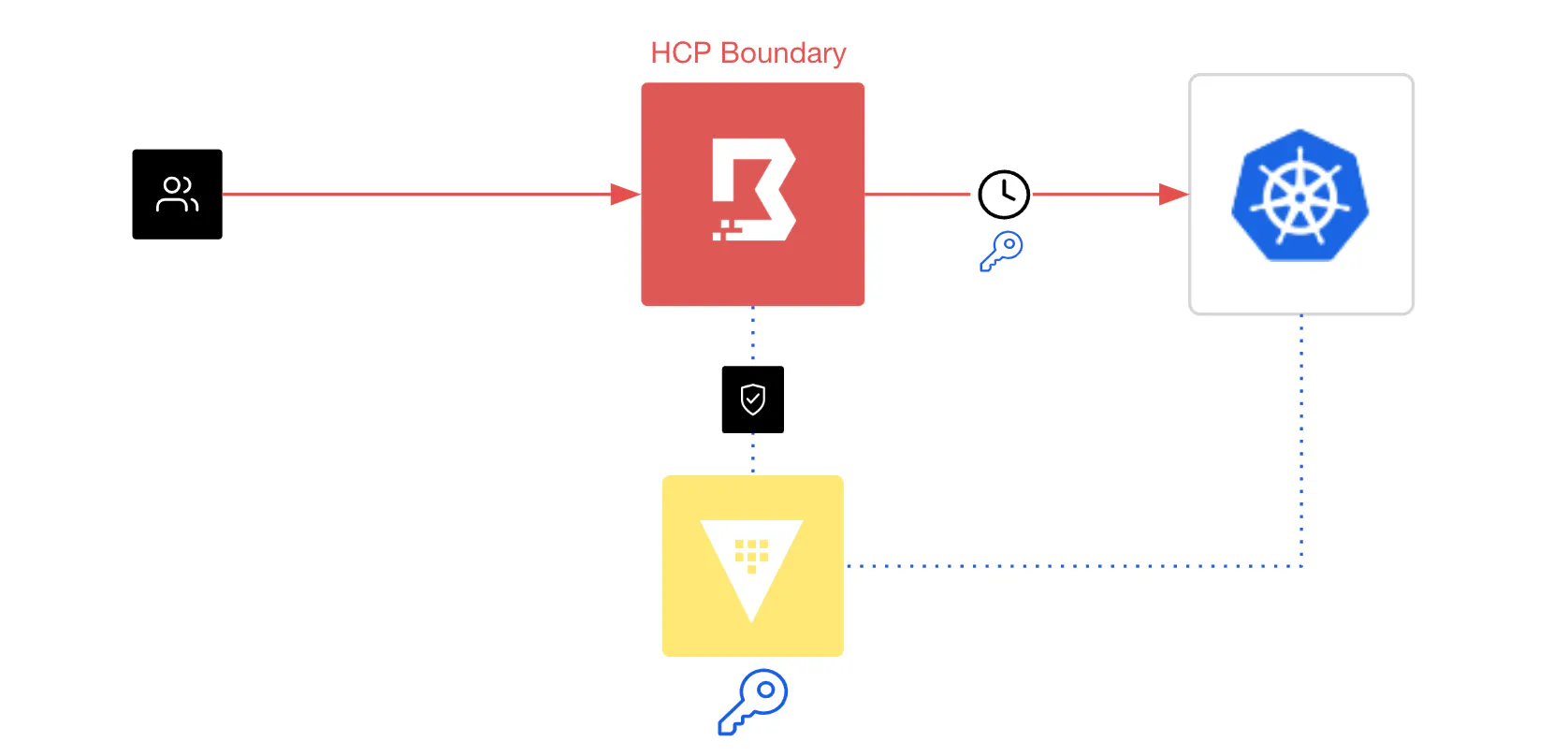

Sécurisation des tokens avec HashiCorp Vault et Boundary

Les produits HashiCorp reposent sur une architecture basée sur une API REST, facilitant leur intégration transparente. Nous explorons l’utilisation de HashiCorp Vault et HashiCorp Boundary pour sécuriser l’accès aux bases de données. Les secrets générés par Vault sont uniques, éphémères avec une durée de vie contrôlée (TTL), et attribués selon le principe du moindre privilège. Cette approche minimise les risques de fuite d’informations d’identification et simplifie la gestion des accès et des révocations.

En conclusion, Boundary et Vault offrent des solutions complètes pour renforcer la sécurité, améliorer l’efficacité opérationnelle et assurer la conformité réglementaire, tout en simplifiant la gestion des accès et des identifiants dans les environnements critiques de nos clients.

Nous travaillons en collaboration avec vous pour itérer la sécurisation de votre infrastructure Kubernetes managée dans le cloud. Ainsi, . N’attendez plus pour faire appel à nos services pour sécuriser les acc-s de votre infrastructure Kubernetes.

Contactez-nous dès aujourd’hui pour en savoir plus !